CN102799812A - 应用程序的处理方法和装置 - Google Patents

应用程序的处理方法和装置 Download PDFInfo

- Publication number

- CN102799812A CN102799812A CN2012102184299A CN201210218429A CN102799812A CN 102799812 A CN102799812 A CN 102799812A CN 2012102184299 A CN2012102184299 A CN 2012102184299A CN 201210218429 A CN201210218429 A CN 201210218429A CN 102799812 A CN102799812 A CN 102799812A

- Authority

- CN

- China

- Prior art keywords

- application program

- security information

- user

- program

- trust

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Landscapes

- Storage Device Security (AREA)

Abstract

本发明公开了一种应用程序的处理方法和装置,属于通信技术领域。所述方法包括:当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

Description

技术领域

本发明涉及通信技术领域,特别涉及一种应用程序的处理方法和装置。

背景技术

由于互联网的方便快捷,目前许多用户都会通过网络下载或是传输应用程序,这就让恶意程序有了可乘之机。恶意程序可能会被携带在用户下载或是需要传输的应用程序中,当用户运行该应用程序时,恶意程序就会被激活,从而被植入到用户的客户端中,影响用户客户端的使用。

现有技术中,为了保护客户端不被恶意程序侵扰,为客户端提供了多种可选择的客户端安全软件,当一个程序运行时,客户端安全软件先扫描该程序,如果发现该程序可能存在恶意行为,则在客户端界面上输出:“立即删除”、“暂不处理”、“添加信任”的选项给用户选择,并建议该用户删除该程序,以免该恶意程序对电脑造成损坏。但是如果用户选择“添加信任”,则安全软件将该程序直接添加到本地的可信任区域。

在实现本发明的过程中,发明人发现现有技术至少存在以下问题:

恶意程序在与安全软件的对抗中,技术也越来越成熟,危害也越来越大,现有的安全软件在对程序进行扫描后,如果发现该程序为恶意程序,则会给用户提示一些关于该恶意程序的代码,但是对于普通用户并不能直接识别这些代码的危害,一般用户都会直接将该程序添加为可信任程序,继续运行该程序,这就让一些恶意程序有了可乘之机,所以安全软件将程序直接添加到可信任区域时会存在一定的风险,不能有效的避免恶意程序通过该方式的植入,因此降低了客户端的安全性能。

发明内容

为了提高客户端的安全性能,本发明实施例提供了一种应用程序的处理方法和装置。所述技术方案如下:

一方面,提供了一种应用程序的处理方法,所述方法包括:

当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

所述对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,包括:

向服务器端查询所述应用程序的安全信息;

接收并输出所述服务器端返回的所述应用程序的安全信息。

所述向服务器端查询所述应用程序的安全信息,包括:

获取所述应用程序的MD5值;

将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

所述向服务器端查询所述应用程序的安全信息之前,还包括:

判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则执行向服务器端查询所述应用程序的安全信息的操作,否则,拒绝执行对所述应用程序的操作。

所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

所述方法还包括:

当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

所述根据所述用户选择的结果对所述应用程序执行相应的操作,包括:

当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

另一方面,提供了一种应用程序的处理装置,所述装置包括:

一次扫描模块,用于当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

二次扫描模块,用于当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的结果时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

所述二次扫描模块,包括:

查询单元,用于向服务器端查询所述应用程序的安全信息;

接收单元,用于接收并输出所述服务器端返回的所述应用程序的安全信息。

所述查询单元,包括:

获取子单元,用于获取所述应用程序的MD5值;

发送子单元,用于将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

所述二次扫描模块还包括:

判断单元,用于判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则所述二次扫描模块执行向服务器端查询所述应用程序的安全信息的操作,否则,所述二次扫描模块拒绝执行对所述应用程序的操作。

所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

所述装置还包括:

添加模块,用于当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

所述二次扫描模块还用于当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

所述二次扫描模块,包括:

第一执行单元,用于当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

第二执行单元,用于当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

本发明实施例提供的技术方案带来的有益效果是:当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。其中通过对需要添加的信任程序进行二次扫描进一步提高客户端的安全性能。

附图说明

为了更清楚地说明本发明实施例中的技术方案,下面将对实施例描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

图1是本发明实施例1提供的一种应用程序的处理方法流程图;

图2是本发明实施例2提供的一种应用程序的处理方法流程图;

图3是本发明实施例3提供的一种应用程序的处理方法流程图;

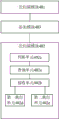

图4是本发明实施例4提供的一种应用程序的处理装置结构示意图;

图5是本发明实施例4提供的另一种应用程序的处理装置结构示意图。

具体实施方式

为使本发明的目的、技术方案和优点更加清楚,下面将结合附图对本发明实施方式作进一步地详细描述。

实施例1

参见图1,本实施例中提供了一种应用程序的处理方法,所述方法包括:

101、当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

102、当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

其中,所述对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,包括:

向服务器端查询所述应用程序的安全信息;

接收并输出所述服务器端返回的所述应用程序的安全信息。

其中,所述向服务器端查询所述应用程序的安全信息,包括:

获取所述应用程序的MD5值;

将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

可选地,所述向服务器端查询所述应用程序的安全信息之前,还包括:

判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则执行向服务器端查询所述应用程序的安全信息的操作,否则,拒绝执行对所述应用程序的操作。

可选地,所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

可选地,所述方法还包括:

当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

其中,所述根据所述用户选择的结果对所述应用程序执行相应的操作,包括:

当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

本实施例的有益效果是:当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。其中通过对需要添加的信任程序进行二次扫描进一步提高客户端的安全性能。

实施例2

本实施例中提供了一种应用程序的处理方法,本实施例中的客户端安装了预设的安全软件,当客户端中运行应用程序时,安全软件会对该应用程序扫描,以确认该应用程序是否安全,从而实现对客户端的保护。

本实施例中,在客户端运行应用程序时,安全软件会对应用程序进行扫描,如果发现该程序可能存在恶意行为,则在客户端界面上输出提示信息,用于指示用户对所述应用程序可执行的操作,如输出“立即删除”、“暂不处理”、“添加信任”的选项给用户选择,当用户选择“添加信任”时,不直接将应用程序添加到信任区域,而是对应用程序进行二次扫描,输出应用程序的安全信息,使用户能够根据安全信息对应用程序做直接的判断该程序是否存在潜在的风险,是否能够将该程序添加为信任程序。

本实施例中在后台服务器中预设新的数据库,该数据库用于存储应用程序的安全信息。其中,数据库中的安全信息可以由人工分析得来,也可以由计算机统计得来,对此本实施例不做具体限定。具体方法可以是,对被添加为信任的文件或是被恢复的文件进行统计,选取其中被信任或是恢复次数多的文件,通过人为或是专门的病毒分析程序分析这些文件,并给出这些文件的安全信息。其中安全信息包括但不限于:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。应用程序的类型包括:外挂、后门程序、监控程序、盗号木马等;应用程序的行为描述是指这个应用程序可能会执行的操作,例如,如果应用程序是外挂程序,则要具体描述该应用程序会不会盗号,如果应用程序是网游盗号程序,则需要描述该应用程序盗取的是哪一或是哪几款网游帐号和密码等;可以根据应用程序的类型和应用程序的行为定义应用程序的危害等级,例如危害越大,等级越高,对此本实施例不做具体限定。值得说明的是,服务器端的数据库中的数据也会不断的更新,对此本实施例不做具体限定。本实施例中的预设操作是指调用安全软件信任接口的操作,包括用户选择的添加信任的操作或是将程序从恢复区恢复的操作等,对此本实施例不做具体限定。

参见图2,具体的本实施例中提供的应用程序的处理方法包括:

201、当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作。

该步骤与现有技术中的扫描步骤类似,对此本实施例不再赘述。

202、当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序。

本步骤中,客户端运行应用程序时,安全软件对该应用程序先进行扫描,输出“添加信任”、“阻止程序运行”或“删除文件”的选项,如果输出的是“添加信任”的选项,当用户选择了该选项后,客户端并不直接将该应用程序添加到信任区域,而是对该应用程序进行二次扫描,查询该应用程序的安全信息。其中,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,包括:向服务器端查询所述应用程序的安全信息;接收并输出所述服务器端返回的所述应用程序的安全信息。

本实施例中,为了避免添加信任的操作是恶意程序调用安全软件的信任接口触发的操作,可选地,在向服务器端查询所述应用程序的安全信息之前,还包括:判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则执行向服务器端查询所述应用程序的安全信息的操作,否则,拒绝执行对所述应用程序的操作。这样,如果预设操作是恶意程序发起的,就能够及时阻止该程序的运行。本实施例中预设操作是指添加应用程序为信任程序的操作。具体的判断预设操作是否为用户发起的包括:判断发出此操作的进程是否安全软件自身进程,如果是,则放过此操作,对该应用程序进行二次云查,如果不是,则默认禁止该操作;或是,在安全软件中预设一个自定义的消息,当用户点击信任时,安全软件对这个消息进行检查,如果有收到这个消息,那么说明该添加操作是用户行为,相反,则是恶意软件的行为。其中判断预设操作是否为用户发起的还可以有其它方法,对此本实施例不做具体限定。

本步骤中,向服务器端查询所述应用程序的安全信息,包括:获取所述应用程序的MD5值;将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。其中,对应用程序扫描,获取应用程序的MD5值的方法与现有技术类似,对此本实施例不再赘述。

本步骤中,由于服务器端预先存储了各种应用程序的安全信息,所以当客户端将MD5值发送给服务器端时,服务器端根据该MD5值查找与其对应的安全信息,并返回给客户端。

值得说明的是,本实施例中服务器端的数据库中存储了应用程序的MD5值与其安全信息的对应关系,所以客户端可以根据应用程序的MD5值获取到安全信息,当数据库中存储的是应用程序的其它相关信息与其安全信息的对应关系时,客户端也可以根据应用程序的其它相关信息获取到安全信息,例如,数据库中存储了应用程序的名称与其安全信息的对应关系。对此本实施例不做具体限定。

本实施例中,如果服务器端未查询到应用程序的安全信息,则返回没有查询结果的信息给客户端,具体该信息以何种形式返回,对此本实施例不做具体限定。

本实施例中,如果一次扫描后输出的是“阻止程序运行”或“删除文件”的选项时,执行步骤与现有技术类似,对此本实施例不再赘述。

本步骤中,客户端接收服务器端返回的查询结果,当返回的查询结果为应用程序的安全信息时,将该安全信息输出,其中安全信息包括但不限于:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。客户端输出该应用程序的安全信息后,用户可以直观的看到该应用程序的具体功能和行为,以及会造成哪些危害,用户可以根据该安全信息进一步判断是否存在潜在的风险,是否要将其添加为信任程序。

203、当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置。

本步骤中,在用户了解了该应用程序的安全信息后,如果用户认为该应用程序可以信任,将其添加为信任程序,则安全软件将其添加到预设的位置,其中预设的位置是指可信任区域。本实施例中,对终端的使用区域进行划分,分为可信任区域和恢复区域,如果文件处在可信任区域,则表明该文件是可信任的,用户可以放心使用该文件,当文件处在恢复区域时,则表明该文件存在一定的风险,用户需要谨慎使用该文件。

其中将应用程序添加到可信任区域的过程与现有技术类似,对此本实施例不再赘述。

204、当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

本步骤中,在用户分析了应用程序的安全信息后,如果认为该应用程序存在一定的风险,则可以选择拒绝信任该应用程序,如果用户选择拒绝添加该应用程序为信任程序,则安全软件可以直接将该应用程序删除。

其中可选地,在删除该应用程序之前还可以输出文件删除提示框,该提示框用于告知该应用程序将被删除,以免将用户想要保留的应用程序直接删除后,影响用户的体验感。

本实施例的有益效果是:当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。其中通过对需要添加的信任程序进行二次扫描进一步提高客户端的安全性能。且在对应用程序进行查询操作之前先判断对应用程序的操作是否为用户发起的,如果不是用户发起的,则拒绝执行任何操作,从而进一步阻止了恶意程序调用安全软件的信任接口,提高了系统的安全性能。

实施例3

本实施例中提供了一种应用程序的处理方法,本实施例中当运行应用程序时,对实施例2中的应用程序进行扫描,当接收到所述用户在提示信息中选择的删除该应用程序的操作时,将所述应用程序放到恢复区,当用户想要还原文件恢复区的应用程序时,客户端不直接将文件进行还原,而是对应用程序进行二次扫描,输出应用程序的安全信息,使用户能够根据安全信息对应用程序做直接的判断该程序是否存在潜在的风险,是否能够还原该程序。

参见图3,具体的本实施例中提供的应用程序的处理方法包括:

301、当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序。

本步骤中,应用程序已经被放到恢复区,用户需要将恢复区的应用程序还原到原始位置,则对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,具体的扫描过程与实施例2中的查询过程类似,对此本实施例不再赘述。其中,将恢复区的应用程序恢复到原始位置的操作也可能是恶意程序调用安全软件的信任接口触发的操作。所以本实施例中可选地,在向服务器端查询所述应用程序的安全信息之前,还包括:判断还原所述恢复区中的所述应用程序的指示是否为用户发起的,如果是,则执行向服务器端查询所述应用程序的安全信息的操作,否则,拒绝执行对所述应用程序的操作。这样,如果预设操作是恶意程序发起的,就能够及时阻止该程序的运行。其中预设操作是指恢复应用程序的操作。其中如何判断该预设操作是用户发起的方法与实施例2中的方法类似,对此本实施例不再赘述。

302、当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置。

本步骤中,在用户了解了该应用程序的安全信息后,如果用户认为该应用程序可以信任,将其从恢复区中还原,则安全软件将其还原到预设的位置,其中预设的位置是指文件存储的原始位置,即文件被删除之前存放在存储介质上的位置。

303、当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

本步骤与实施例2中的步骤204类似,对此本实施例不再赘述。

本实施例的有益效果是:当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。其中通过对需要恢复的应用程序进行二次扫描进一步提高客户端的安全性能。且在对应用程序进行查询操作之前先判断对应用程序的操作是否为用户发起的,如果不是用户发起的,则拒绝执行任何操作,从而进一步阻止了恶意程序调用安全软件的信任接口,提高了系统的安全性能。

实施例4

参见图4,本实施例中提供了一种应用程序的处理装置,所述装置包括:一次扫描模块401和二次扫描模块402。

一次扫描模块401,用于当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

二次扫描模块402,用于当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的结果时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

其中,参见图5,所述二次扫描模块402,包括:

查询单元402a,用于向服务器端查询所述应用程序的安全信息;

接收单元402b,用于接收并输出所述服务器端返回的所述应用程序的安全信息。

其中,所述查询单元402a,包括:

获取子单元,用于获取所述应用程序的MD5值;

发送子单元,用于将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

可选地,所述二次扫描模块402还包括:

判断单元402c,用于判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则所述二次扫描模块执行向服务器端查询所述应用程序的安全信息的操作,否则,所述二次扫描模块拒绝执行对所述应用程序的操作。

可选地,所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

可选地,参加图5,所述装置还包括:

添加模块403,用于当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

所述二次扫描模块402还用于当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

参加图5,所述二次扫描模块402,包括:

第一执行单元402d,用于当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

第二执行单元402e,用于当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

本实施例的有益效果是:当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。其中通过对需要添加的信任程序进行二次扫描进一步提高客户端的安全性能。

需要说明的是:上述实施例提供的应用程序的处理装置实施例中,仅以上述各功能模块的划分进行举例说明,实际应用中,可以根据需要而将上述功能分配由不同的功能模块完成,即将设备的内部结构划分成不同的功能模块,以完成以上描述的全部或者部分功能。另外,上述实施例提供的应用程序的处理装置与应用程序的处理方法实施例属于同一构思,其具体实现过程详见方法实施例,这里不再赘述。

上述本发明实施例序号仅仅为了描述,不代表实施例的优劣。

本领域普通技术人员可以理解实现上述实施例的全部或部分步骤可以通过硬件来完成,也可以通过程序来指令相关的硬件完成,所述的程序可以存储于一种计算机可读存储介质中,上述提到的存储介质可以是只读存储器,磁盘或光盘等。

以上所述仅为本发明的较佳实施例,并不用以限制本发明,凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

Claims (14)

1.一种应用程序的处理方法,其特征在于,所述方法包括:

当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的操作时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

2.根据权利要求1所述的方法,其特征在于,所述对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,包括:

向服务器端查询所述应用程序的安全信息;

接收并输出所述服务器端返回的所述应用程序的安全信息。

3.根据权利要求2所述的方法,其特征在于,所述向服务器端查询所述应用程序的安全信息,包括:

获取所述应用程序的MD5值;

将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

4.根据权利要求2所述的方法,其特征在于,所述向服务器端查询所述应用程序的安全信息之前,还包括:

判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则执行向服务器端查询所述应用程序的安全信息的操作,否则,拒绝执行对所述应用程序的操作。

5.根据权利要求1所述的方法,其特征在于,所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

6.根据权利要求1所述的方法,其特征在于,所述方法还包括:

当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

7.根据权利要求1或6所述的方法,其特征在于,所述根据所述用户选择的结果对所述应用程序执行相应的操作,包括:

当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

8.一种应用程序的处理装置,其特征在于,所述装置包括:

一次扫描模块,用于当运行应用程序时,对所述应用程序进行扫描,并输出提示信息供用户选择,所述提示信息用于指示所述用户对所述应用程序可执行的操作;

二次扫描模块,用于当接收到所述用户在所述提示信息中选择的添加所述应用程序为信任程序的结果时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

9.根据权利要求8所述的装置,其特征在于,所述二次扫描模块,包括:

查询单元,用于向服务器端查询所述应用程序的安全信息;

接收单元,用于接收并输出所述服务器端返回的所述应用程序的安全信息。

10.根据权利要求9所述的装置,其特征在于,所述查询单元,包括:

获取子单元,用于获取所述应用程序的MD5值;

发送子单元,用于将所述MD5值发送给服务器端,使所述服务器端根据所述MD5值查询所述应用程序的安全信息。

11.根据权利要求9所述的装置,其特征在于,所述二次扫描模块还包括:

判断单元,用于判断添加所述应用程序为信任程序的操作是否为用户发起的,如果是,则所述二次扫描模块执行向服务器端查询所述应用程序的安全信息的操作,否则,所述二次扫描模块拒绝执行对所述应用程序的操作。

12.根据权利要求8所述的装置,其特征在于,所述安全信息包括:应用程序的类型、应用程序的行为描述和应用程序的危害等级中的一个或多个。

13.根据权利要求8所述的装置,其特征在于,所述装置还包括:

添加模块,用于当接收到所述用户在所述提示信息中选择的删除所述应用程序的操作时,将所述应用程序放到恢复区;

所述二次扫描模块还用于当接收到还原所述恢复区中的所述应用程序的指示时,对所述应用程序再次进行扫描,并获取所述应用程序的安全信息,使用户能够根据所述安全信息确认是否信任所述应用程序,并根据所述用户选择的结果对所述应用程序执行相应的操作。

14.根据权利要求8或13所述的装置,其特征在于,所述二次扫描模块,包括:

第一执行单元,用于当所述用户的选择结果为信任所述应用程序时,将所述应用程序添加到预设位置;

第二执行单元,用于当所述用户的选择结果为拒绝信任所述应用程序时,删除所述应用程序。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| CN201210218429.9A CN102799812B (zh) | 2012-06-28 | 2012-06-28 | 应用程序的处理方法和装置 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| CN201210218429.9A CN102799812B (zh) | 2012-06-28 | 2012-06-28 | 应用程序的处理方法和装置 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| CN102799812A true CN102799812A (zh) | 2012-11-28 |

| CN102799812B CN102799812B (zh) | 2015-05-27 |

Family

ID=47198918

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| CN201210218429.9A Active CN102799812B (zh) | 2012-06-28 | 2012-06-28 | 应用程序的处理方法和装置 |

Country Status (1)

| Country | Link |

|---|---|

| CN (1) | CN102799812B (zh) |

Cited By (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN104346261A (zh) * | 2014-03-27 | 2015-02-11 | 腾讯科技(深圳)有限公司 | 一种应用程序的卸载提示方法和装置 |

| CN106156619A (zh) * | 2015-04-23 | 2016-11-23 | 腾讯科技(深圳)有限公司 | 应用安全防护方法及装置 |

| CN107592665A (zh) * | 2017-10-27 | 2018-01-16 | 维沃移动通信有限公司 | 一种应用程序的控制方法、装置及移动终端 |

| CN109063466A (zh) * | 2018-07-26 | 2018-12-21 | 北京盘石信用管理有限公司 | 一种app安全的展示方法 |

Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN1801147A (zh) * | 2004-11-03 | 2006-07-12 | 国际商业机器公司 | 用于自动和动态地构建文件管理应用程序的方法和系统 |

| CN1900941A (zh) * | 2006-04-28 | 2007-01-24 | 傅玉生 | 一种基于软件身份认证技术的计算机安全保护方法 |

| CN102073815A (zh) * | 2010-12-27 | 2011-05-25 | 奇瑞汽车股份有限公司 | 一种车载杀毒系统及其杀毒方法 |

-

2012

- 2012-06-28 CN CN201210218429.9A patent/CN102799812B/zh active Active

Patent Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN1801147A (zh) * | 2004-11-03 | 2006-07-12 | 国际商业机器公司 | 用于自动和动态地构建文件管理应用程序的方法和系统 |

| CN1900941A (zh) * | 2006-04-28 | 2007-01-24 | 傅玉生 | 一种基于软件身份认证技术的计算机安全保护方法 |

| CN102073815A (zh) * | 2010-12-27 | 2011-05-25 | 奇瑞汽车股份有限公司 | 一种车载杀毒系统及其杀毒方法 |

Cited By (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN104346261A (zh) * | 2014-03-27 | 2015-02-11 | 腾讯科技(深圳)有限公司 | 一种应用程序的卸载提示方法和装置 |

| CN106156619A (zh) * | 2015-04-23 | 2016-11-23 | 腾讯科技(深圳)有限公司 | 应用安全防护方法及装置 |

| US11055406B2 (en) | 2015-04-23 | 2021-07-06 | Tencent Technology (Shenzhen) Company Limited | Application security protection method, terminal, and storage medium |

| CN107592665A (zh) * | 2017-10-27 | 2018-01-16 | 维沃移动通信有限公司 | 一种应用程序的控制方法、装置及移动终端 |

| CN109063466A (zh) * | 2018-07-26 | 2018-12-21 | 北京盘石信用管理有限公司 | 一种app安全的展示方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| CN102799812B (zh) | 2015-05-27 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| CN102663288B (zh) | 病毒查杀方法及装置 | |

| US9727739B2 (en) | Decrypting files for data leakage protection in an enterprise network | |

| CN101308533A (zh) | 病毒查杀的方法、装置和系统 | |

| KR101768082B1 (ko) | 랜섬웨어에 대응한 보안방법 | |

| CN104573515A (zh) | 一种病毒处理方法、装置和系统 | |

| CN102819713A (zh) | 一种检测弹窗安全性的方法和系统 | |

| EP2490370A2 (en) | Method for providing an anti-malware service | |

| CN104376263A (zh) | 应用程序行为拦截的方法和装置 | |

| CN104021467A (zh) | 保护移动终端支付安全的方法和装置以及移动终端 | |

| US10176317B2 (en) | Method and apparatus for managing super user password on smart mobile terminal | |

| CN102932391A (zh) | P2sp系统中处理数据的方法、装置和系统 | |

| CN104536792A (zh) | 清除应用程序残留文件的方法及装置 | |

| CN111382985A (zh) | 待办消息集成推送系统和工作方法 | |

| CN103473501A (zh) | 一种基于云安全的恶意软件追踪方法 | |

| CN110084064B (zh) | 基于终端的大数据分析处理方法及系统 | |

| CN102799811A (zh) | 扫描方法和装置 | |

| CN102799812B (zh) | 应用程序的处理方法和装置 | |

| CN103384240A (zh) | 一种p2p主动防御方法及系统 | |

| CN102346827A (zh) | 处理计算机病毒的方法及装置 | |

| CN111182060A (zh) | 报文的检测方法及装置 | |

| CN112422581A (zh) | JVM中的Webshell网页检测方法、装置及设备 | |

| CN109033313B (zh) | 一种应用usn实现全盘扫描功能的方法和终端设备 | |

| CN103067246B (zh) | 对基于即时通讯业务接收到的文件进行处理的方法及装置 | |

| CN104053137A (zh) | 一种恢复数据的方法和设备 | |

| CN106203105B (zh) | 文件管理方法和装置 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| C06 | Publication | ||

| PB01 | Publication | ||

| C10 | Entry into substantive examination | ||

| SE01 | Entry into force of request for substantive examination | ||

| C14 | Grant of patent or utility model | ||

| GR01 | Patent grant |